CS204 Assignment 1 Solution and Discussion

-

Assignment No. 01Semester: Fall 2019

Cyber Law – CS204

Total Marks: 15Due Date: 13/11/2019

Objective:

The objective of this assignment is to enhance the learning capabilities of the students about

the concept of cyber crime categaries, cyber crime types and safety measures against cyber attacks.Instructions:

Please read the following instructions carefully before submitting the assignment:

You will submit your assignment before or on due date on VU-LMS.

Assignment sent via Email will not be accepted/graded in any case.

If the submitted assignment does not open or file is corrupt, it will not be graded.

Assignment should be completed by your own efforts it should not be copied from internet, handouts or books.

You will submit solution only in the Microsoft Word File.

Assignment is covered from lectures 01 to 03.

For any query about the assignment, contact at [email protected]Assignment Questions

Question. 1 (5 Marks)

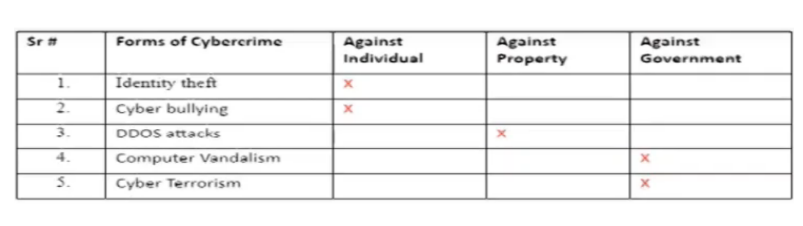

Identify the category of the following forms of cybercrime (1) Against Individual, (2) Against Property, or (3) Against Government, by placing an “X” as appropriate in the following table:

Sr # Forms of Cybercrime Against Individual Against Property Against Government

-

Identity theft -

Cyber bullying -

DDOS attacks -

Computer Vandalism -

Cyber Terrorism

Question. 2 (5 Marks)

Cybercrime is criminal activity that involves a computer, networked device or a network. The ubiquity of internet connectivity has enabled an increase in the volume and pace of cybercrime activities because the criminal no longer needs to be physically present when committing a crime. The internet’s speed, convenience, anonymity and lack of borders make computer-based variations of financial crimes.

Let’s consider a case where Marie has received an email from an unknown email id pretending to be the president of some mega company. In the email she was informed that she has won a huge amount of money through a lottery and has been asked to provide her bank account details, so that the winning amount could be transferred to her bank account. You are required to identify the cybercrime (s) which are most probably happening here? Also mention any two prevention measures to avoid such types of cybercrimesBest of Luck

-

-